No Hay Premios por Declarar lo Obvio…

…pero empezaré justamente por lo obvio. Ray Dalio es rico—fabulosamente rico; también es famoso y lo ha sido por bastante tiempo, desde que él predijo la crisis financiera de 2008 y dirigió su fondo, de manera excepcional, a una ganancia de 14 por ciento donde sus rivales perdieron 30 por ciento en promedio, en el mismo período.Pero ser rico y famoso, en su contexto, parecen recompensas por una vida bien gastada: una vida dedicada a construir una institución de tal sustancia y valor como lo ha hecho con Bridgewater Associates—el fondo de cobertura más grande del mundo. Hoy en día, Bridgewater administra 160 billones de dólares en nombre de 350 de las instituciones globales más grandes y sofisticadas, incluyendo fondos de pensiones, fundaciones públicas y privadas, bancos centrales y gobiernos extranjeros y es considerada una de las gestoras de inversiones más exitosas de todos los tiempos.

Pero seamos sinceros: No hay nada particularmente especial en la construcción de algo “grande y malo” como miembro del club de multimillonarios del mundo. Por el contrario, otros como Jobs, Ortega, Dangote, Arnault, Son, Musk, y Ma lo han hecho con mucho más estilo, flash y energía que Dalio. Lo que distingue a Dalio, sin embargo, es que pocos en la historia han construido, tan exitosamente, dos tipos organizativos dispares en tándem, establecido en culturas y prioridades únicas para cada uno y escalado como uno solo. En Bridgewater, Dalio ha construido una de las casas de inversión más destacadas del mundo, ofreciendo los mejores rendimientos de su clase de manera más consistente que cualquier otro fondo de cobertura de la historia al tiempo que construye sistemáticamente una de las mejores organizaciones de personas de nuestros tiempos.

Estoy aquí para discutir que Ray Dalio logró estas grandes hazañas al adherirse a algunos de lo que yo llamo, principios de primer negocio; principios que desde hace mucho tiempo han sido destilados por mejores mentes en marcos prácticos, universalmente aplicables a cada tipo de riesgo que van desde nuevas empresas de corriente principal hasta vehículos de inversión abstrusa. Este artículo destacará una serie de estos marcos e ilustrará cómo Ray Dalio los aprovechó con éxito para construir efectivamente servicios financieros y un gigante como Fintech.

Capítulo 1: Sueña Grande, Comienza Pequeño

“Las cosas grandes normalmente tienen comienzos pequeños.”En 1975, Ray Dalio fundó Bridgewater Associates desde su apartamento de dos dormitorios en Manhattan. Lo hizo sin financiamiento, credibilidad o estatus, sino simplemente con un plan, un entusiasmo por los mercados y un ojo para reducir los sistemas complejos en relaciones de causa y efecto simples. Empezaría pequeño; él arrancaría.

– David, Lawrence of Arabia

En el lanzamiento, Dalio enfrentó dos desafíos comunes para la mayoría de los empresarios de primera vez. La primera fue una brecha de credibilidad—una frase acuñada en 1965 por el New York Herald Tribune, y más relevante para los esfuerzos iniciales de recaudación de fondos de Dalio. El segundo desafío fue su decisión de estrategia de mercado fija, que se ve como una representación de nuestro primer framework universalmente aplicable.

La Brecha de Credibilidad

Parafraseando al psicólogo organizacional y profesor de Wharton Adam Grant, la credibilidad se encuentra en la intersección de dos dimensiones socio-antropológicas: poder y estatus. El poder implica la autoridad para influenciar a otros mientras que el estatus implica la conformidad del respeto por otros. Cualquier intento por uno de ejercer poder (es decir, influencia) sin estatus—por ejemplo, intentar recaudar fondos, pre-ingresos o sin un historial—generalmente termina en fracaso, como fue el caso no sólo de nuestro Dalio de 26 años, sino también de muchos fundadores que luchan por primera vez por encontrar su estabilidad.Por lo tanto, como parte del proceso de elaboración de su estrategia de lanzamiento al mercado, Dalio esbozaría y respondería a una serie de preguntas que allanarían el camino para el establecimiento de su historial, resolviendo así su problema de estatus—y por lo tanto credibilidad—. Las preguntas fueron las siguientes: En primer lugar, ¿en qué soy bueno hoy, pero podría ser mejor en el mundo mañana? En segundo lugar, ¿qué problema puedo resolver que el mercado también encuentra valioso? Tercero, ¿en qué forma debe entrar mi solución y cómo será diferente de sustitutos? Cuarto, ¿cómo ponerle precio a esta solución? Y quinto, ¿quiénes serán mis clientes?; ¿cómo alcanzaré, participaré y me comunicaré con ellos?

Estrategia de Orientación de Mercado

Una estrategia de orientación de mercado, cómo lo asoman las cinco preguntas anteriores, es un plan previo al lanzamiento de cómo nuevas empresas alcanzan su cliente y precio deseado y distribuyen su producto o servicio elegido, logran una adopción temprana y establecen ventajas. Las estrategias robustas de esta estrategia suelen tener en cuenta nuestro segundo framework aplicable universalmente, las “Cuatro P” de Mercadeo: Producto, Precio, Lugar (Place), y Promoción.

El Primer Modelo de Negocios de Bridgewater

“Donde comienzas no debe ser necesariamente donde termines”Desde el comienzo, Dalio sabía cuales eran sus fortalezas y donde podría tener una ventaja—en cuanto a “visualizar, reducir y sintetizar sistemas complejos en inversiones y flujos interdependientes, apoyado por relaciones de causa y efecto;” relaciones que tradujo a modelos cuánticos “basados en reglas y determinantes de tiempo” que reflejaban matemáticamente lo que él llamó “máquinas económicas” (o “máquinas”).

– Joel Osteen

Teniendo claridad sobre sus fortalezas, Dalio luego decidió que su vehículo de valor de entrega sería una práctica asesora que maneja exposiciones de riesgo [en nombre de clientes] mientras que también ofrece consejos y observaciones de mercado. Aún más, él le daría precios a estos servicios con base en tarifas de éxito, ej., una estrategia back-end de peso que yo recomendaría para cualquier mercado nuevo que busca ganar acciones, al reducir las barreras de costo, para lograr la adopción de posibles nuevos clientes.

Con su producto y estrategia de precios cimentados, Dalio ahora tenía que asentarse en un mercado de entrada/nicho con el cual establecer un historial. Él escogió el ganado, las carnes, los granos y la canola mercados que desde mi análisis (sesgo retrospectivo no obstante), eran ideales por tres razones.

Primero, estos mercados estaban estrechamente correlacionados. Mi intento de dar sentido a esto es de la siguiente forma: El ganado come cantidades cuantificables de maíz (grano) y soya (canola) antes de terminar en el mostrador del carnicero como carnes; el maíz y la soya compiten por la superficie cultivada, las precipitaciones y los insumos de fertilizantes (todos ellos cuantificables en función del rendimiento), así como los ciclos de recolección de las cosechas. En períodos de tiempo específicos, las superficies plantadas, las precipitaciones (medidos por semana, por área importante de cultivo de Estados Unidos.) y la entrada de fertilizantes se traducen en tamaños de cosecha predecibles y costos de transporte en distancias establecidas. Datos que, cuando se unen a niveles de inventario de ganado por edad, grupo de peso, ubicación y tasa de ganancia de peso, determinan la cantidad y velocidad del consumo de alimento de grano. Superponiendo estos conjuntos de datos correlacionados sobre el margen minorista, las preferencias de los consumidores (es decir, los cortes de carne) y las capacidades de los mataderos permitieron realizar regresiones detalladas y otros análisis, lo cual Dalio hizo hasta el final de la programación de un sistema patentado de “máquinas” para su mercado. Estas máquinas habrían producido entonces las predicciones de precios que él continuó utilizando con éxito en el mercado.

La segunda razón por la que el ganado, las carnes, los granos y la canola fueron un gran mercado de lanzamiento para Bridgewater es que estos mercados eran menos sensibles a las distorsiones especulativas y sentimentales del mercado, en relación con los mercados de valores públicos; el cual fue otro atributo que encajaba muy bien con la fuerza de Dalio al reducir los sistemas complejos en simples máquinas económicas.

La tercera razón para elegir estos mercados de nicho para ir al mercado está en consonancia con nuestro siguiente principio de negocio probado y defendido con frecuencia: en la medida de lo posible, los empresarios deberían lanzarse a mercados pequeños, de nicho, escasamente comprendidos y establecer el dominio del monopolio antes de comenzar con la expansión. La expansión bajo este modelo aprovecha, posteriormente, la reputación de la marca establecida NewCo y la competencia estratégica para crecer en mercados/verticales relacionados o aprovecha sus activos e infraestructura existentes para vender nuevos productos al mismo grupo de clientes. Así, al igual que Amazon comenzó con los libros, Google con la búsqueda y Facebook con los estudiantes de Harvard, Bridgewater comenzó con el ganado, carnes, cereales y la canola.

Estrategia de Marketing de Bridgewater

La pieza final de la estrategia de orientación de mercado/modelo de negocio de lanzamiento fue el plan de Dalio para alcanzar, comprometer y comunicar sus servicios y éxitos a sus clientes. En este sentido, Dalio se asentó en una estrategia de bajo costo todavía muy vigente hoy en día—el periódico. Todos los días durante la mayor parte de diez años, Dalio envió por télex sus Observaciones Diarias—una circular de investigación que detalló sus análisis de mercado, observaciones y técnicas de gestión de riesgos—a una creciente expansión de clientes; una estrategia que eventualmente le ganó los mandatos entrantes por McDonald’s Corp, el Fondo de Pensiones de Kodak y el Banco Mundial y acumuló en su primer turno de capital externo. Parafraseando un adagio de Alex Graham, Experto en Finanzas de Toptal “sólo porque lo construyes no significa que la gente vendrá” Novatos y gente de negocios experimentada, obsesionada con la comercialización.Capítulo 2: Ajuste de Producto/Mercado

“Lo Que Te Trajo Aquí, No Te Llevará Más Allá”En 1985, Bridgewater ganó sus primeros 5 millones de dólares en capital externo, marcando formalmente su transición al Bridgewater que conocemos hoy—es decir, un fondo de cobertura. Para tener éxito en esta nueva fase, la empresa de Dalio requeriría un tipo muy diferente de estructura organizativa, composición y estrategia frente al Bridgewater de años pasados. Lo que es más importante, y en línea con nuestro cuarto marco de negocios fundacional, Bridgewater requeriría una estrategia de operaciones totalmente congruente.

– Marshall Goldsmith, Autor

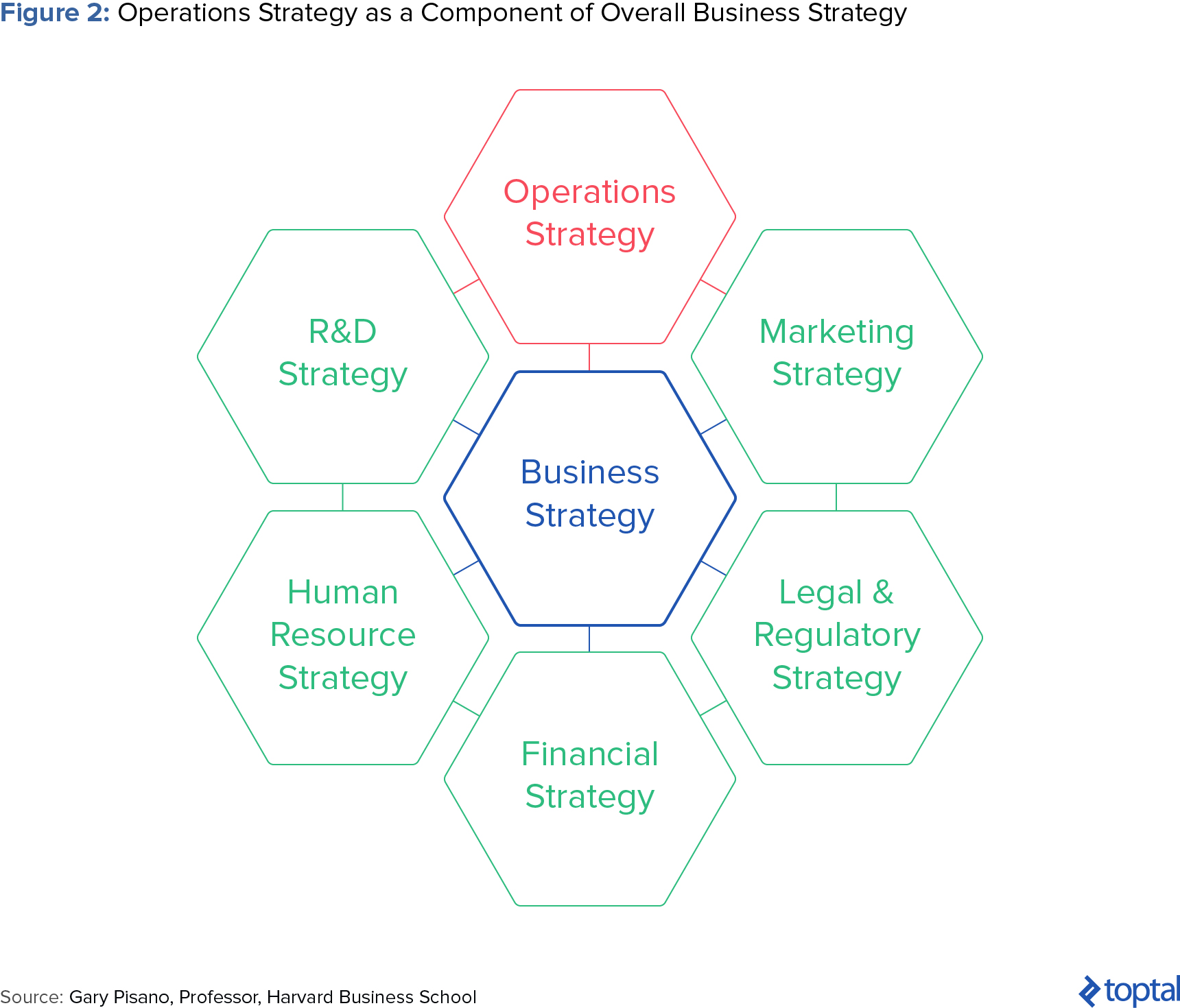

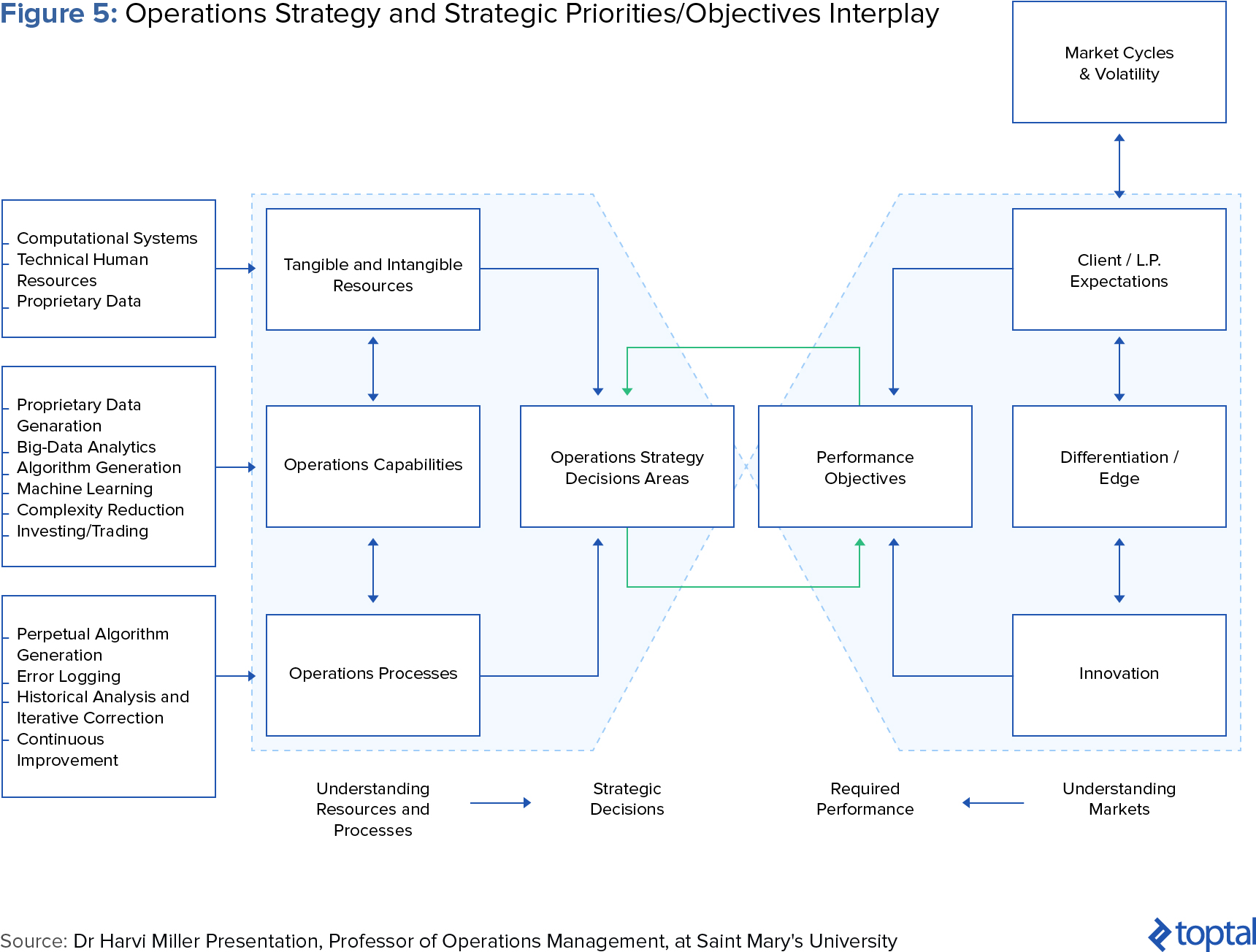

Una estrategia de operaciones es un framework de unificación que dirige el patrón total de decisiones que configuran las capacidades a largo plazo de una organización hacia una estrategia singular y coherente. O, según lo definido por el Profesor de Harvard Business School Gary Pisano, una estrategia de operaciones es un conjunto consistente y completo de políticas operativas que especifican cómo una organización arreglará sus recursos, prioridades y procesos (RPP) para alcanzar sus prioridades estratégicas más importantes.

Para llevar a cabo la tarea de diseñar una nueva estrategia de operaciones, Dalio, al igual que todos los emprendedores que han cruzado el abismo hacia la adopción en masa y la escala, primero tendría que redefinir el problema que estaba por resolver (es decir, el trabajo por hacer) y detrás de eso establecer las prioridades estratégicas de su empresa.

El “Trabajo por Hacer”

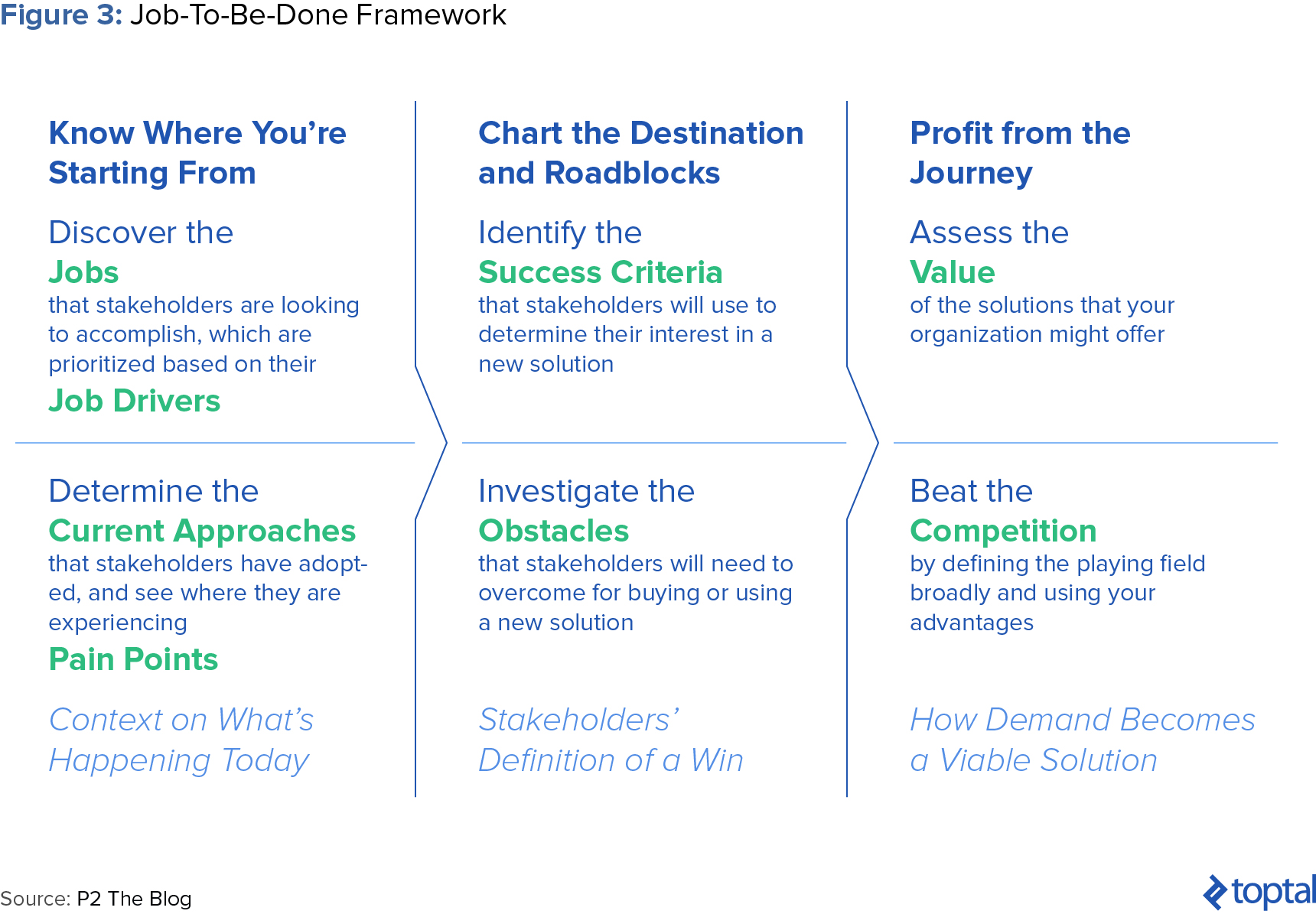

Introducido por un renombrado erudito y profesor de la Universidad de Harvard Clayton Christensen, el framework del trabajo-por-hacer está diseñado para eliminar el problema fundamental que un cliente en particular necesita que sea resuelto como una preocupación de empresa de negocios en marcha.

Cuando Dalio empezó por primera vez en 1975, su trabajo era manejar la exposición de riesgos en nombre de sus clientes. En su nueva capacidad como gestor de activos, este trabajo, naturalmente, había cambiado y necesitaría dar un giro. Como muchos empresarios que iteraban hacia un ajuste de producto/mercado, Dalio inicialmente confundió su proposición con “la construcción de sistemas basados en datos con los cuales mapear las máquinas económicas y prever precios futuros”.

No fue hasta que sufrió una serie de pérdidas casi insuperables que Dalio dio un giro por última vez hacia su verdadera proposición. Esta proposición se trataba de utilizar sistemas de datos propietarios para reaccionar y comercializar, continuamente, información de mercado en tiempo real sin intentar predecir dónde iría el mercado. Él haría esto construyendo una “máquina económica” unificada, impulsada por decenas de millones de conjuntos de datos discretos que pasó a través de indicadores en tiempo real que probaron los fundamentos cambiantes. Por último, evaluaría sus resultados a través de un sistema diferente de filtros de tendencia diseñado para confirmar/rechazar los movimientos de precios basados en la consistencia con los resultados pasados. El objetivo final de todo esto—es lograr el verdadero trabajo de Bridgewater que se debe hacer: generar los mejores rendimientos ajustados al riesgo de la clase en nombre de sus socios limitados.

En Cuanto a las Amenazas/Riesgos Comerciales…

Un beneficio secundario pero críticamente importante que también vino de los primeros fracasos de Dalio (mientras reiteraba hacia el ajuste del producto/mercado), fue su penetración en la mayor amenaza de Bridgewater: falibilidad humana; falibilidad que con frecuencia se presentaba en forma de ego, arrogancia, recuerdo imperfecto, procesamiento mental inadecuado, programación imperfecta, negligencia y error y se hizo presente en su gente.Estas perspectivas, tanto en el trabajo por hacer como en los riesgos de negocio, permitieron a Dalio construir una estrategia operativa verdaderamente cohesiva y auto-reforzada con capacidades tanto ofensivas como defensivas y las RPP apropiadas para arrancar.

Cómo Construir una Institución de Gran Ofensiva

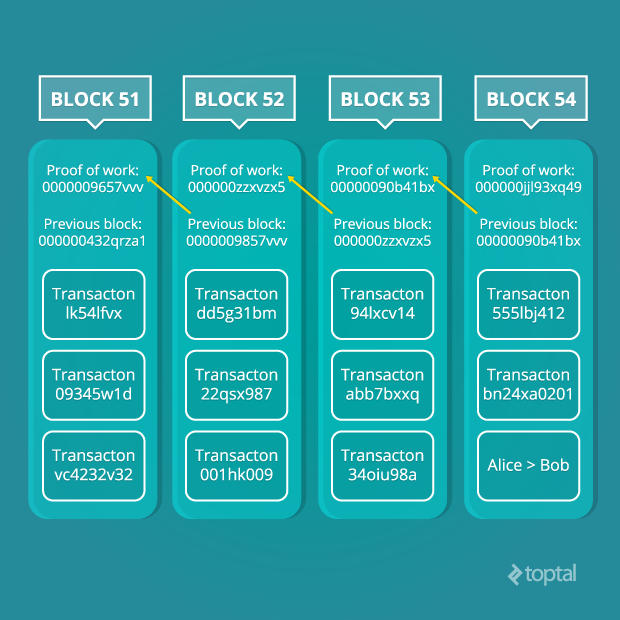

En “ofensiva”—ej. La estrategia de Bridgewater de intercambiar datos e información en tiempo real para generar los mejores rendimientos de su clase, Dalio idearía e integraría un nuevo conjunto de sistemas patentados para mapear sus máquinas económicas. Mucho antes de que “Big Data” y “aprendizaje de máquina” se convirtieran en una corriente principal, Dalio reconoció la ventaja inherente de invertir en poderosos sistemas computacionales, los cuales complementó con un equipo de estadísticos técnicos y de doctorado, economistas, econométricos, informáticos, expertos en aprendizaje de máquina y big data y haciéndolo en silencio se convirtió en uno de los primeros adoptantes de grandes estrategias de big data y aprendizaje de máquinas. Probablemente fue una de las primeras compañías en fintech.Para reforzar sus inversiones en recursos (tanto en máquinas como en seres humanos) y para impulsar su logro en el logro de sus prioridades estratégicas, Dalio también diseñó procesos estrictos para asegurar la mejora perpetua de su sistema, cerrando así el círculo en el framework RPP presentado anteriormente. Hizo esto ordenando lo siguiente: cada vez que él o su equipo tomará una decisión de inversión, los criterios se traducirían en algoritmos basados en reglas, probados contra datos históricos (a veces desde hace un siglo) y simulados retroactivamente contra resultados conocidos.

Los algoritmos asociados con resultados sub-óptimos se retendrían, ajustarían y volverían a intentar, continuamente, hasta que el resultado correcto fuera realizado y documentado; produciendo la impecable máquina de auto-perpetuación que hoy es Bridgewater.

Este proceso/filosofía se convirtió en la pieza central de Bridgewater del “acercamiento sistematizado para la inversión;” una filosofía que dio lugar a una progresión acelerada hacia el ajuste del producto/mercado. Hoy en día, los ordenadores, programas y sistemas de Black Box de Bridgewater analizan más de 100 millones de conjuntos de datos en ruta a cada decisión—estableciendo un foso económico que cada empresa busca y se mantiene como un estudio de caso fantástico en cuanto a la importancia de las estrategias de operaciones totalmente cohesionadas.

Estrategia de Defensa de Bridgewater

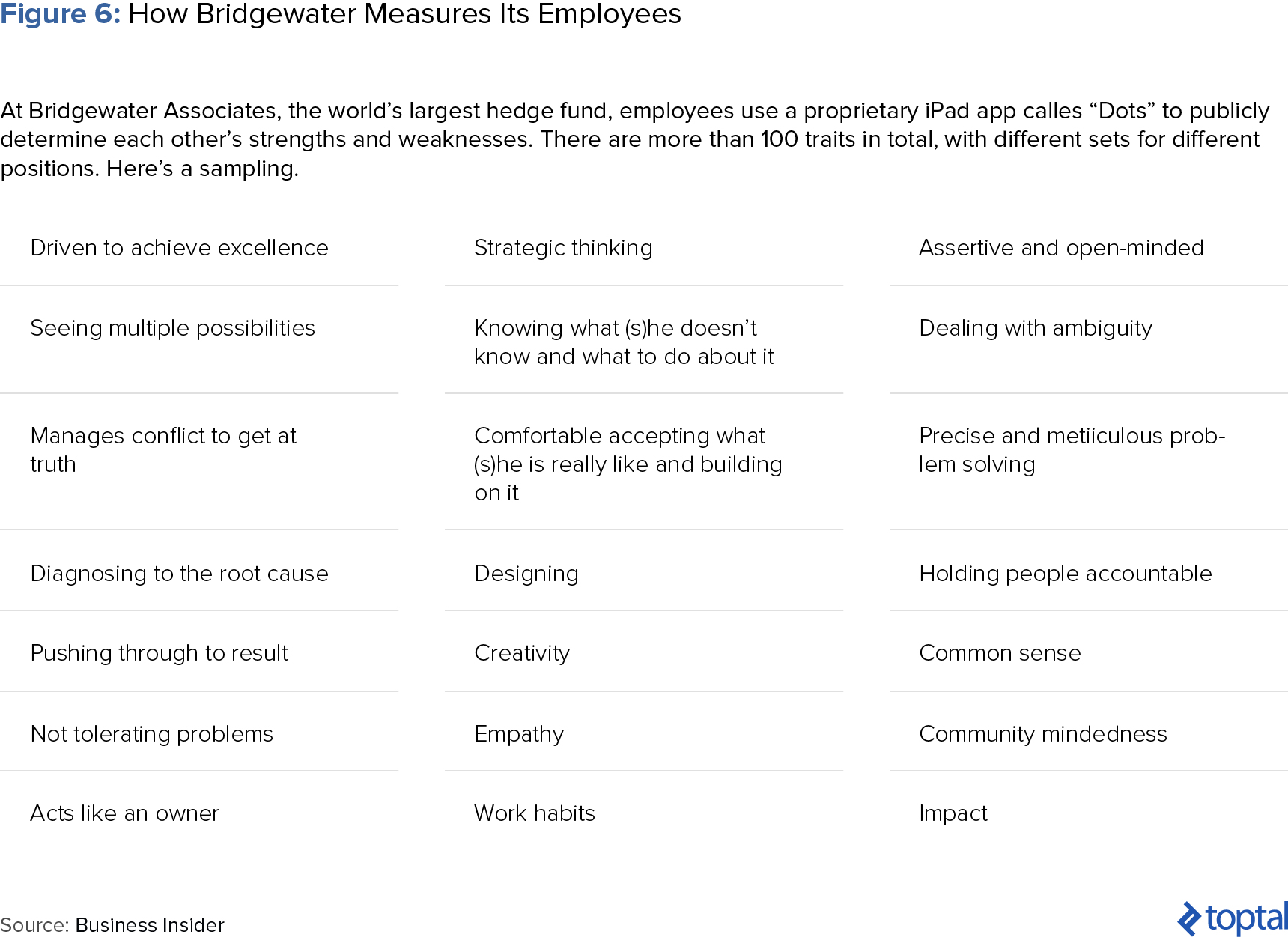

En “defensa”—ej., trabajo de mitigación del riesgo, Dalio identificó correctamente que la mayor amenaza para el éxito de su negocio está en el error humano. Dando una respuesta directa a esto, Dalio diseñó y montó estratégicamente un equipo que incorporaría diversas estrategias de mitigación de riesgo como una forma de ser. Logró esto de la siguiente manera:En primer lugar, contrató a pensadores hiperinteligentes e independientes en quienes confiaba para desafiar rutinariamente sus tesis de razonamiento e inversión. Luego, estableció una cultura de “verdad radical y transparencia”, la cual describe como una cultura de desacuerdo honesto, abierto y agresivo. Y, finalmente, estableció una “idea de meritocracia”—ej., un entorno en el que las ideas de inversión de las personas se pesaban sólo en proporción a sus méritos, sin la ponderación de valor otorgada al rango, título o antigüedad.

Tangencialmente, Dalio también fue pionero en un proceso al que llamó “registro de errores” mediante el cual los comerciantes tenían que registrar, diagnosticar y volver a referirse sistemáticamente a todos los errores cometidos anteriormente como una forma de minimizar sistemáticamente las repeticiones de “errores no forzados” durante el resto de su posición laboral en Bridgewater.

En cuanto a la composición del equipo, Dalio implementó innovaciones de proceso en las que cada empleado debía tener sus estadísticas (fortalezas, debilidades, logros, fracasos, resultados de las pruebas psicométricas) en las tarjetas físicas de béisbol y tablas electrónicas abiertas a la vista de la empresa. Todo esto como un constante impulso para que sus empleados puedan tomar en serio la tarea de montar equipos de inversión bien equilibrados como una manera de compensar las deficiencias individuales.

Los Frutos de la Labor de Dalio

Una vez que las estrategias de operaciones de Dalio fueron implementadas en su totalidad y sus mecanismos de auto perpetuación y mejora continúa funcionando en estado estacionario, Bridgewater continuó disfrutando de un éxito explosivo. Entre 1985 y 1988, los 5 millones de dólares iniciales de Bridgewater crecieron rápidamente a 180 millones de dólares, que posteriormente crecieron a 4 billones de dólares en 1995 y a 32 billones de dólares en 2000. Bridgewater había logrado finalmente un ajuste de producto/mercado y una escalabilidad sostenible.Capítulo 3: De Cero a Uno

El framework final en nuestra caja de herramientas es el más fácil de teorizar pero más difícil de realizar. Según el renombrado capitalista de riesgo y empresario Peter Thiel, “cuando pensamos en el futuro, hay dos tipos de progreso: progreso horizontal, definido como ir de 1 a n, o progreso vertical, definido como ir de 0 a 1. Pasar de 0 a 1 (progreso vertical) representa un salto de función escalonada tan material que sólo puede ser provocado por la innovación radical o saltos tecnológicos. Imagínate lo que el teléfono inteligente hizo al teléfono analógico, lo que Google hizo a una búsqueda basada en la pregunta, lo que el procesador de textos hizo a la máquina de escribir.”Estas innovaciones tienden a provocar cambios drásticos en el ecosistema imperativo al igual que rendimientos insondables para sus proveedores. Dentro del turbulento mundo de la inversión, Dalio fue el arquitecto de tres innovaciones separadas de 0 a 1; innovaciones que establecieron, de manera concluyente, una ventaja insuperable en sus mercados y consolidaron a Bridgewater como una de las mayores instituciones de inversión de todos los tiempos.

Superposición Alfa

La primera de estas innovaciones fue la “superposición alfa”—un principio que implica el establecimiento de una posición de referencia de “riesgo neutral” mientras se desvía de ella con apuestas medidas. Más específicamente, con la superposición alfa se separan la beta (exposición pasiva) y la alfa (exposición activa), obteniéndose además una amplificación de los resultados mediante la superposición de portafolios más diversificadas de alfas hacia una mezcla óptima. La comercialización de esta innovación dio como resultado el primer y mejor desempeño de Bridgewater, su Fondo Pure Alpha, fue diseñado para ser la “fuente alfa diversificada” a los Socios Limitados de Bridgewater que invierten en grupos de clases de activos.

Bonos Indexados a la Inflación

La segunda etapa de la función de innovación fue el descubrimiento, creación y comercialización de Dalio bonos indexados a la inflación como una nueva clase de activos. En la solicitud de la Fundación Rockefeller en los años 90, Dalio tuvo que diseñar un portafolio que volvería exactamente un 5 por ciento por encima de la tasa de inflación de Estados Unidos. Teniendo en cuenta que no existían bonos indexados a la inflación en los Estados Unidos, Dalio aprovechó un portafolio de bonos indexados a la inflación extranjera con las monedas asegurado de nuevo al dólar estadounidense. Fue en la parte posterior de esto que él diseñó el primer portafolio de bonos globales indexados a la inflación diseñado para tener el mismo rendimiento esperado que las acciones, pero con menos riesgo y una correlación negativa con los bonos y las acciones a largo plazo. Sobre la base de su éxito con esta clase de activos, Dalio siguió asesorando al gobierno de los Estados Unidos sobre cómo estructurar el primer bono y emisión indexada a la inflación en los Estados Unidos.Paridad de Riesgo

La tercera innovación 0 a 1 de Dalio estuvo en su descubrimiento de la paridad de riesgo y la creación de su segundo fondo emblemático, el Fondo All Weather. Este descubrimiento se produjo inadvertidamente cuando trató de diseñar una confianza personal neutral para su familia; neutralidad que efectivamente controlaba el crecimiento y las oscilaciones y presiones inflacionistas al pasar el tiempo. Logró esto al casar cuatro estrategias de inversión diferentes y construir una mezcla de activos que mantuviera la paridad en los entornos económicos relevantes (aumento del crecimiento con el aumento de la inflación, el aumento del crecimiento con la caída de la inflación y a la inversa). Diez años más tarde, Dalio manejaría cerca de 80 billones de dólares en su Fondo Principal All Weather.Los Principios de Ray Dalio y un Inevitable Resultado

A lo largo de los años, gran parte del éxito increíble de Dalio se ha atribuido a una combinación de su intelecto, perspicacia de las inversiones y la peculiar cultura del equipo. Creo, sin embargo, que esta historia subestima enormemente el alcance de la visión del hombre, la precisión de su ejecución, el genio de sus innovaciones y la presciencia de sus apuestas tecnológicas. No se escucha nada de su diseño organizativo (personas, cultura y composición), la singularidad de sus sistemas, el ethos pionero que lo llevó a la big data y a la inteligencia artificial—nada de estos atributos fue por error, sino por el diseño y la creación deliberada hacia una congruencia completa de la organización y del sistema.Así que si eres una nueva empresa o una empresa establecida, un fondo de búsqueda o un fondo de cobertura, espero que este artículo haya podido demostrar (a través de sus diversos marcos) que los negocios, en primer lugar—especialmente cuando se reduce a sus primeros principios—es, en su esencia, simple. Y segundo, que estos principios son universalmente aplicables, a casi todo tipo de negocios imaginables. Siempre comienza con la dinámica de tu disciplina y no te equivocarás.

¡Feliz Construcción!

https://www.toptal.com/finance/business-plan-consultants/ray-dalio-de-bridgewater-pionero-silencioso-de-big-data-aprendizaje-de-máquina-y-fintech/es